Die Privatsphäre ist ein Gut, das die Verfassungen erst seit 50 Jahren schützen. Heute scheint diese Errungenschaft sehr gefährdet: Die elektronische Datenverarbeitung macht es möglich, weitgehend unkontrolliert Unmengen von Informationen über den Bürger zu sammeln, zu speichern und gezielt auszuwerten. Und weil das Sicherheitsstreben nach den Attentaten vom 11. September stark zugenommen hat, nimmt der Bürger erstaunlich bereitwillig zur Kenntnis, dass man ihn immer mehr überwacht. Redaktionelle Gestaltung: Christof Gaspari

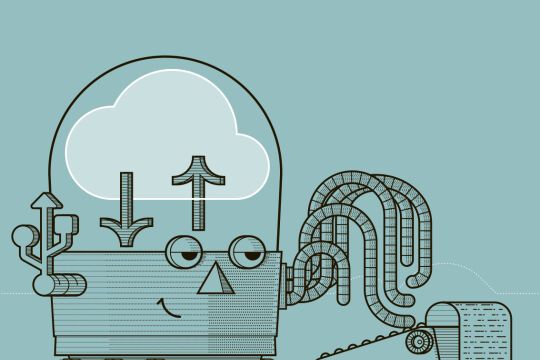

Der Konsument ist heute laufend mit elektronischen Systemen in Kontakt: durch Handy und digitales Festnetztelefon, Internet, Kredit-, Bankomat- und viele Kundenkarten. Demnächst kommt der elektronische Krankenschein und die Bürgerkarte mit digitaler Signatur dazu. Vieles funktioniert gar nicht mehr ohne diese Hilfsmittel, vieles ist einfacher und praktischer und vieles wird überhaupt erst dank dieser Hilfen möglich.

Wer sich dieser nützlichen elektronischen Systeme bedient, zahlt jedoch einen Preis für die Bequemlichkeit, die sie bieten: Sein Verhalten wird beobachtet und daher durchschaubar. Denn er hinterlässt Spuren in den Netzen, Daten, die gespeichert werden können: beim Handy Ort und Zeitpunkt des Anrufs, wer mit wem in Verbindung getreten ist; bei der Kreditkarte wer wieviel wo und wofür gezahlt hat; bei der Kundenkarte wie oft was und in welchen Abständen gekauft wird; im Internet wer an wen Mails schickt, welchen Inhalt diese haben und welche Homepages der Surfer konsultiert.

Nach Daten schürfen

Das ist schon eine ganze Menge Information. Möglichst viel davon zu sammeln, ist das Anliegen zahlreicher öffentlicher wie privater Stellen. So haben Unternehmen größtes Interesse daran, möglichst genau über ihre eigenen und über potenzielle Kunden informiert zu sein. Sie setzen eigene Techniken der Datenverarbeitung ein, um interessante Muster in ihren Daten zu erkennen. "Data Mining" ist der Fachausdruck für diese Praxis.

Auf diese Weise lässt sich beispielsweise erkennen, ob Produkte häufig gemeinsam gekauft werden, bestimmte Kundentypen kreditwürdig sind oder wiederkehrend ein bestimmtes Konsum-Schema an den Tag legen ... Auch Reaktionen auf Werbekampagnen sind auf diese Weise besser abzuschätzen.

Je größer das Datenmaterial, umso vielfältiger die Zusammenhänge, umso wirksamer die Optimierung unternehmerischer Prozesse, umso interessanter die Möglichkeiten der Einflussnahme auf die Klientel. Ein eigener Handel mit Daten bietet entsprechendes Material an (siehe Seite 24): "Profilhändler sind mittlerweile in der Lage, ganz spezifische Persönlichkeitsprofile zu liefern.

Wenn Daten geleast werden

Hierfür werden hochsensitive Daten aus der privaten Lebenssphäre erfasst, mit vielfältigen öffentlich zugänglichen Daten kombiniert und für Marketing- und andere Zwecke weiterverkauft oder zum Leasing angeboten." (Gutachten im Auftrag des Innenministeriums, 2001)

Um den Missbrauch solcher Information hintanzuhalten, wurde die Privatsphäre in den letzten 50 Jahren Gegenstand eines verfassungsrechtlichen Schutzes (Seite 22). Dessen Objekt wird am besten durch den englischen Begriff "Privacy" (Privatheit) gekennzeichnet. Der Einzelne soll selbst bestimmen dürfen, was mit den Daten, die über ihn im Umlauf sind, zu geschehen hat.

Die EU-Datenschutz-Richtlinie 1995 sieht dementsprechend vor:

* Personenbezogene Daten dürfen nicht ohne Einwilligung des Betroffenen verarbeitet,

* nur für eindeutig festgelegte Zwecke erhoben

* und nicht für andere als die vereinbarten Zwecke verwendet werden.

Allerdings ist festzuhalten, dass die für den Datenschutz zuständigen Behörden - nicht zuletzt mangels ausreichender Dotierung - ihrer Aufgabe kaum gerecht werden, stellt der Bericht Datenvermeidung in der Praxis des Instituts für Technologiefolgen-Abschätzung (ITA) 2003 fest. Und so entstehen immer größere Datenpools: durch den Zusammenschluss von Unternehmen, durch Zukauf von Information von Datenhändlern. Um den weltweiten Austausch von Daten zu ermöglichen, wurde sogar ein internationaler Standard zu deren Erfassung und Speicherung geschaffen (siehe www.cpexchange.org). Von der Zweckbindung der personenbezogenen Daten bleibt da nichts übrig. Wer sich dieser Durchleuchtung entziehen will, muss gezielt Datenvermeidung betreiben (Seite 24).

Kameras an allen Ecken

Aufmerksamkeit verdient auch die Entwicklung auf einem anderen Sektor: das Überhandnehmen der Video-Überwachung öffentlicher Straßen und Plätze. Welches Ausmaß sie annehmen kann, exerziert Großbritannien derzeit vor. IRA-Terror, hohe Kriminalität und die Ausschreitungen bei Fußballspielen bereiteten den Boden für ein Sicherheitsstreben, das in den letzten 15 Jahren zur Installierung von 200.000 bis 400.000 Überwachungskameras führte. Nur wenige englische Innenstädte werden nicht rund um die Uhr überwacht.

Gesichter erkennen

Diese Kameras werden laufend technisch verbessert. Neue Systeme sind fernbedient und schwenkbar, vermögen das Geschehen im Umkreis von 1,5 Kilometer zu erfassen und Bilder beachtlicher Schärfe zu liefern. Manche Einrichtungen reagieren auf Bewegungen, lösen Alarm aus, wenn sie ein - nach bestimmten Kriterien definiertes - vom Normalen abweichendes Verhalten registrieren.

Dank einer besonderen Software vermögen sogenannte "thinking cameras" aus einer Gruppe von Personen jene herauszupicken, deren Merkmale sie in einer Bild-Datenbank gespeichert haben - bisher allerdings nur, wenn die beobachtete Menschenmenge und die Zahl der gesuchten Personen nicht zu groß ist. Die Trefferquote dieser Art von Erkennung ist schon beachtlich, vor allem wenn sich die Personen nicht zu viel bewegen.

An der Verbesserung solcher biometrischer Verfahren zur Erkennung von Menschen wird intensiv gearbeitet. Dabei werden in erster Linie charakteristische Gesichtsmerkmale erfasst: Gesichtsmuskel und -form, Falten, Grübchen ..., aber auch kennzeichnende Bewegungen.

Seit den Attentaten vom 11. September werden nicht nur die Bemühungen zur Entwicklung verschiedenster Techniken stark forciert, sondern auch große Datenpools eingerichtet und die Privacy-Regelungen gelockert (siehe Seite 23). So wächst ein System der Bürger-Beobachtung, das von der Mehrheit heute bereitwillig akzeptiert wird, wie Umfragen ergeben. Man meint, es sei zur Gewährleistung der persönlichen Sicherheit notwendig. Die Infrastruktur, die dabei aufgebaut wird, könnte jedoch jederzeit dazu missbraucht werden, den Bürger einer massiven Dauer-Kontrolle zu unterwerfen, die weit wirksamer wäre, als das, was George Orwell in seinem Roman 1984 beschrieben hat.

Ein Thema. Viele Standpunkte. Im FURCHE-Navigator weiterlesen.

In Kürze startet hier der FURCHE-Navigator.

Steigen Sie ein in die Diskurse der Vergangenheit und entdecken Sie das Wesentliche für die Gegenwart. Zu jedem Artikel finden Sie weitere Beiträge, die den Blickwinkel inhaltlich erweitern und historisch vertiefen. Dafür digitalisieren wir die FURCHE zurück bis zum Gründungsjahr 1945 - wir beginnen mit dem gesamten Content der letzten 20 Jahre Entdecken Sie hier in Kürze Texte von FURCHE-Autorinnen und -Autoren wie Friedrich Heer, Thomas Bernhard, Hilde Spiel, Kardinal König, Hubert Feichtlbauer, Elfriede Jelinek oder Josef Hader!